网络安全宣传周 | 网络与信息安全软件开发知识干货指南

在当今数字化时代,网络安全已成为国家、企业和个人不可或缺的防线。值此网络安全宣传周之际,我们特别为关注网络与信息安全软件开发的从业者、爱好者及广大网民,整理了一份实用且系统的知识干货指南。从基础概念到实践要点,助你筑牢网络安全的“防火墙”。

一、 理解核心:网络安全与信息安全

网络安全(Cybersecurity)侧重于保护网络基础设施、系统和数据免受攻击、破坏或未经授权的访问。而信息安全(Information Security)范围更广,涵盖信息在存储、处理和传输全生命周期的保密性、完整性和可用性(CIA三要素)。软件开发是构建这两者防护体系的技术基石。

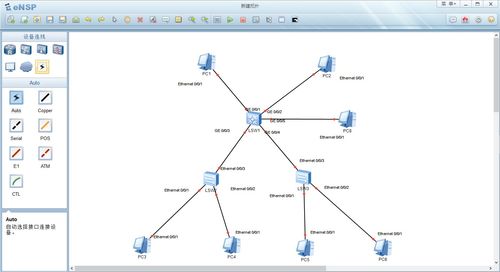

二、 安全软件开发生命周期(S-SDLC)

安全的软件不是后期修补出来的,而是从设计之初就融入的。S-SDLC要求将安全考量贯穿于软件开发的每个阶段:

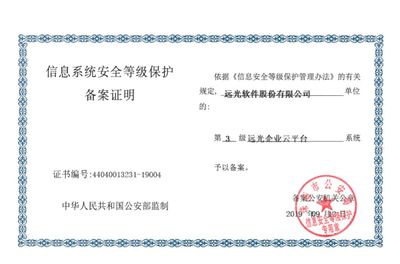

- 需求分析:明确安全需求,识别合规要求(如等保2.0、GDPR)。

- 设计与架构:采用最小权限原则、纵深防御策略,设计安全的架构模式。

- 编码实现:遵循安全编码规范(如OWASP Top 10防范指南),避免SQL注入、跨站脚本(XSS)等常见漏洞。

- 测试验证:进行渗透测试、漏洞扫描、代码审计,不依赖单一测试方法。

- 部署与运维:安全配置服务器与环境,建立持续监控与应急响应机制。

- 废弃处理:确保数据安全销毁,软件平稳下线。

三、 关键技术与实践要点

- 加密技术应用:在传输层使用TLS/SSL,对存储的敏感数据(如密码、个人信息)进行强加密(如AES),并妥善管理密钥。

- 身份认证与授权:实施多因素认证(MFA),使用OAuth 2.0、OpenID Connect等标准协议,并遵循最小权限原则进行精准授权。

- 输入验证与输出编码:对所有用户输入进行严格验证和过滤,对所有输出数据进行编码,以防注入与跨站攻击。

- 安全依赖管理:定期更新第三方组件和库,使用软件成分分析(SCA)工具扫描已知漏洞。

- 日志与监控:记录详细的安全日志(如登录尝试、权限变更),并设置实时告警,以便溯源和分析攻击行为。

- 隐私保护设计:默认不收集不必要的数据,如需收集,需明确告知用户并获得同意,并提供数据访问与删除渠道。

四、 开发者必备工具与资源

- 静态应用安全测试(SAST)工具:如SonarQube、Checkmarx,在编码阶段发现潜在漏洞。

- 动态应用安全测试(DAST)工具:如OWASP ZAP、Burp Suite,模拟攻击测试运行中的应用。

- 依赖检查工具:如OWASP Dependency-Check、Snyk,识别项目依赖中的已知漏洞。

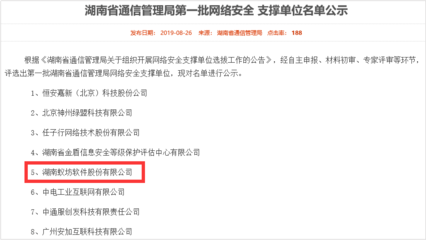

- 学习资源:持续关注OWASP(开放Web应用安全项目)发布的指南与Top 10风险榜单、NIST(美国国家标准与技术研究院)的安全框架、以及国内网信办、公安部发布的相关法规与标准。

五、 培养安全意识文化

技术是手段,人才是核心。开发者应:

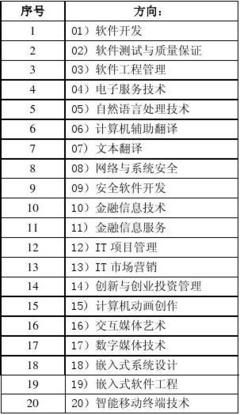

- 持续学习:网络安全威胁日新月异,需保持知识更新。

- 参与社区:加入安全社区,交流经验,参与漏洞众测(在合法授权范围内)。

- 责任意识:理解自身编写的代码可能带来的安全影响,树立“安全第一”的编码理念。

网络安全建设非一日之功,它需要开发者、企业和管理者共同努力,将安全思维深度融入软件开发的血液之中。希望这份指南能为你提供清晰的路径与实用的工具,让我们携手共建更安全、可信的网络空间。

安全提示:本指南为知识性分享,在实际开发与运维中,请务必结合具体业务场景,遵守相关法律法规,并咨询专业安全人员的意见。

如若转载,请注明出处:http://www.odswexbk.com/product/70.html

更新时间:2026-05-19 18:05:49