2024年网络安全全景 从实战应急响应到开发前景展望

第一部分:2024年最新网络安全应急响应与护网实战全流程

随着数字化转型的深入和网络攻击的日益复杂化,建立一套科学、高效、可操作的网络安全应急响应(Incident Response, IR)流程,已成为各类组织的“数字生命线”。尤其在国家级、行业级的“护网行动”等实战攻防演练背景下,应急响应能力直接决定了防守的成败。以下是根据2024年最新威胁形势和技术发展梳理的应急响应核心流程。

一、准备阶段:构建“战时”能力基石

应急响应绝非事件发生后的临时抱佛脚。成功的响应始于充分的日常准备。

- 组建团队(CSIRT):成立跨部门的网络安全应急响应小组,明确指挥链、角色职责(如指挥、分析、取证、通信、法律支持等)和联络清单。

- 制定预案(IRP):编写详细的应急响应预案,涵盖各类预想场景(如勒索软件、数据泄露、DDoS、供应链攻击等)的处置步骤、决策阈值和上报路径。

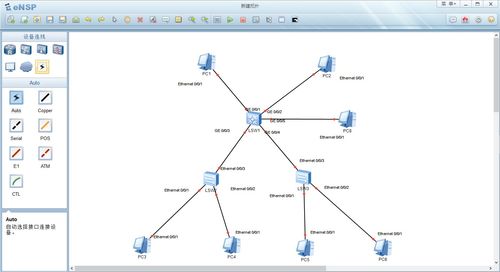

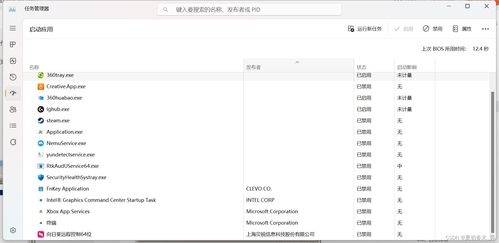

- 工具与情报就绪:部署并熟练掌握EDR/XDR、SIEM、流量分析、取证工具链;订阅高质量的威胁情报源,建立内部资产与漏洞清单。

- 培训与演练:定期开展桌面推演和实战红蓝对抗,检验预案有效性,磨砺团队协同能力。

二、检测与确认:发现“敌情”

- 警报触发:通过安全设备告警、威胁情报通报、用户报告或主动狩猎(Threat Hunting)发现异常迹象。

- 初步分析:快速收集初始数据(如可疑IP、文件哈希、异常登录日志),评估事件性质、范围和潜在影响。避免仓促定性,但需启动初步遏制措施以防扩散。

- 事件确认与定级:根据预先定义的严重性标准(如影响关键业务、数据敏感性、传播速度等),确认安全事件并对其进行分级,决定响应级别和资源投入。

三、遏制、根除与恢复:精准“灭火”与“修复”

此阶段是应急响应的核心作战环节,尤其在护网这类限时攻防中,要求快、准、稳。

- 短期遏制:立即采取行动防止损害扩大。例如:隔离受感染主机、封锁恶意IP/域名、重置被盗凭证、暂停受影响服务。

- 根除威胁:在遏制基础上,彻底清除攻击者所有立足点。包括:清除恶意软件、修补利用的漏洞、删除攻击者创建的账号和后门、修复被篡改的配置或数据。需进行全面排查,避免残留。

- 系统恢复:在确认环境安全后,有序恢复业务。从干净备份中还原系统与数据,验证系统完整性与功能,并密切监控恢复后系统的运行状态。

四、事后与优化:从“战例”到“战力”

- 全面复盘:召开“事后剖析”会议,回顾时间线、决策点、采取的行动及其效果。重点是找出检测盲点、响应延误、沟通障碍和流程缺陷。

- 证据归档:完整保存所有日志、截图、取证数据和分析报告,以满足内部审计、合规要求或法律诉讼需要。

- 报告与改进:撰写详细的应急响应报告,提出具体的、可衡量的改进建议,并更新应急响应预案、安全策略、技术控制措施和培训内容。

护网行动专项要点:在护网这类高强度对抗中,响应流程被极大压缩和强化。强调24/7全天候监控、自动化剧本(SOAR)的快速响应、对“失陷指标”的极速研判与封堵、以及攻击反制(如蜜罐溯源)能力的运用。团队需具备在巨大压力下保持冷静、高效协作的能力。

第二部分:2024年,网络安全开发“凉”了吗?—— 网络与信息安全软件开发的机遇与挑战

“网络安全开发凉了吗?”这个问题在2024年的技术圈引发广泛讨论。答案绝非简单的“是”或“否”,而需深入剖析行业现状与未来趋势。核心结论是:低水平、重复性的“工具式”开发需求在收缩,但对高水平、深度融合业务与前沿技术的网络安全开发者的需求正在爆炸式增长。网络安全开发的黄金时代,正从“量变”走向“质变”。

一、市场需求的深刻演变

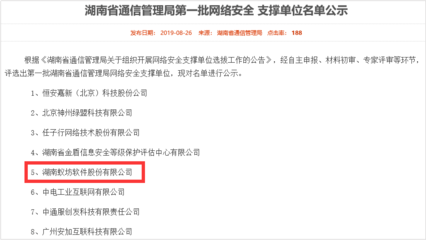

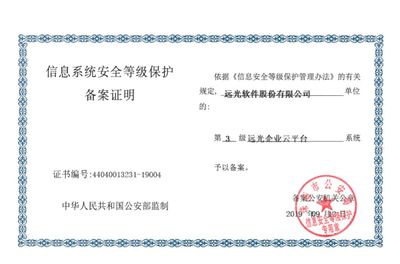

- 合规驱动转向实战驱动:过去,许多开发需求源于满足等保、GDPR等合规检查。如今,面对APT攻击、勒索软件、供应链投毒等高级威胁,企业需要的是能真正提升防御纵深、降低攻击面、实现主动免疫的“实战化”安全能力。这要求开发必须更懂攻防、更贴近业务逻辑。

- 从“外挂”到“内生”:安全不再仅仅是防火墙、杀毒软件等边界防护产品。DevSecOps、软件供应链安全、云原生安全左移等理念深入人心。安全能力必须作为代码(Security as Code)内生于CI/CD流水线、云基础设施和应用程序本身。这催生了大量对具备开发能力的安全工程师(安全开发工程师、平台安全工程师)的需求。

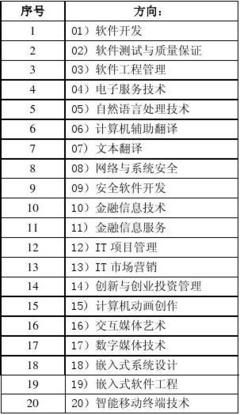

- 技术融合催生新赛道:AI安全(包括大模型安全、对抗机器学习)、数据安全(隐私计算、数据脱敏与追踪)、物联网/车联网安全、量子安全密码学等新兴领域,无一不需要深厚的软件开发功底与安全知识的交叉融合。这些是纯粹的“脚本小子”或传统运维安全人员无法胜任的。

二、网络安全开发者的新画像与核心能力

未来的网络安全开发者,将是“安全专家中的开发者,开发者中的安全专家”。

- 扎实的软件开发根基:精通至少一门主流语言(如Go、Python、Rust、Java),熟悉现代软件工程实践、架构设计、微服务和API开发。

- 深厚的安全领域知识:不仅了解漏洞原理,更要理解攻击者思维(TTPs)、安全架构设计、密码学应用和各类安全协议。

- “左移”与自动化能力:能够开发SAST/DAST/IAST工具、安全编码插件、CI/CD安全门禁、自动化漏洞管理平台等,将安全能力无缝嵌入开发流程。

- 云原生与数据能力:熟悉Kubernetes安全、云安全态势管理(CSPM)、零信任架构实现,并能处理海量安全日志与数据的分析管道开发。

三、挑战与机遇并存

- 挑战:技术更新极快,学习压力巨大;对复合型人才要求高,培养周期长;部分传统安全产品市场趋于饱和,同质化竞争激烈。

- 机遇:国家层面持续加大网络安全投入,数字化和智能化转型带来海量新场景;安全是数字世界的“底座”,其基础性地位决定其需求永续;顶尖的网络安全开发者薪资水平持续位于技术行业前列,且职业生命线长。

结论

网络安全开发没有“凉”,而是在经历一场深刻的供给侧改革。市场淘汰的是那些缺乏深度、可替代性强的简单功能实现者,同时以前所未有的热情拥抱那些能够用代码构筑数字化世界“免疫系统”和“神经系统”的精英开发者。对于有志于此的从业者而言,现在正是沉下心来,夯实双基(开发与安全),深入垂直领域,成为“解决真问题”的专家的最好时代。网络与信息安全软件开发的属于那些持续学习、敢于创新、并能将安全思维与工程能力完美结合的构建者。

如若转载,请注明出处:http://www.odswexbk.com/product/71.html

更新时间:2026-05-19 06:24:32